Zuverlässigkeit in hybriden Speichern souverän umsetzen

Wir widmen uns der Sicherstellung von Zuverlässigkeit in hybriden Speicherumgebungen – mit Fokus auf Offline-Zugriff, konsequente Versionierung und praxisnahe Auflösung von Synchronisationskonflikten. Anhand erprobter Architekturmuster, kleiner Feldberichte und konkreter Metriken zeigen wir, wie Systeme tolerant gegenüber Verbindungsabbrüchen, konkurrierenden Änderungen und unvorhersehbaren Lastspitzen bleiben. Ob Edge, Mobilgerät oder entfernte Niederlassung: robuste Datenpfade, nachvollziehbare Historien und faire Konfliktstrategien schaffen Vertrauen und Geschwindigkeit. Begleiten Sie uns, hinterfragen Sie Erfahrungen und teilen Sie eigene Lektionen aus Projekten, die unter widrigen Bedingungen zuverlässig funktionieren müssen.

Architekturgrundlagen für hybride Speicherwege

Hybride Speicherlandschaften verbinden lokale Knoten, Edge-Caches und Cloud-Dienste zu einem vielschichtigen Geflecht, in dem Latenz, Konsistenz und Fehlertoleranz balanciert werden müssen. Wir ordnen Bausteine wie Replikationslogs, Objekt- und Blockspeicher, verteilte Dateisysteme und Metadatenkataloge ein. Ein kurzer Erfahrungsbericht aus einer Bergbaustelle zeigt, wie ein temporärer Funkausfall abgefedert wurde, weil Schreibvorgänge lokal gejournalt und später atomar synchronisiert wurden. So entstehen Pfade, die selbst unter rauen Bedingungen nachvollziehbar, effizient und auditierbar bleiben.

Offline-Zugriff, der wirklich funktioniert

Offline-Arbeit gelingt, wenn lokale Schichten Absicherung und klare Semantik bieten. Wir kombinieren Write-Ahead-Logging, langlebige Queues, vorsichtige Speicherkontingente und konfliktarme Datenmodelle. Ein Vertriebsteam synchronisierte eine Woche lang von Fähren und Berghütten aus, ohne Verluste, weil Operationen idempotent waren, Zwischenergebnisse versioniert wurden und der Client Nutzer transparent über ausstehende Sendungen informierte. So entsteht Vertrauen, statt nervöser Workarounds und inkonsistenter Kopien.

Versionierung als Sicherheitsnetz

Versionierung schafft verlässliche Geschichten über Änderungen, weist Verantwortlichkeiten zu und ermöglicht reparierbare Synchronisationsläufe. Neben monotonen Revisionsnummern helfen Vektoruhren, Lamport-Zeitstempel oder inhaltssensitive Hashes, Kausalität und Gleichstände erkennbar zu machen. Bewusste Aufbewahrungspolitik schützt vor stillen Verschlimmbesserungen. Ein Krankenhausprojekt vermied Eskalationen, weil Pflegehinweise dokumentenfeldgenau versioniert und bei Konflikten vorab semantisch priorisiert wurden.

Konflikte erkennen und fair auflösen

Konflikte entstehen überall dort, wo Menschen parallel arbeiten oder Netzwerke unzuverlässig sind. Entscheidend ist, sie früh sichtbar zu machen, automatisch beherrschbare Fälle maschinell zu lösen und nur wirklich strittige Änderungen an Menschen zu eskalieren. Wir vergleichen Last-Writer-Wins, feldweise Merges, CRDTs und regelbasierte Hierarchien, illustriert durch reale Vorfälle und die daraus abgeleiteten Leitplanken.

Synchronisation zuverlässig orchestrieren

{{SECTION_SUBTITLE}}

Idempotente Operationen und Wiederholungen

Statten Sie jede Anfrage mit stabilen, kollisionsarmen Idempotency-Keys aus, speichern Sie Ergebnisse kurzzeitig serverseitig und erlauben Sie sichere Retries. So werden Netzflattern, Proxytunnel und Timeouts überbrückt, ohne Nebenwirkungen. Ergänzende Quittungen vereinfachen Reconciliation und verringern manuelle Nacharbeiten im Betriebsteam deutlich.

Drosselung, Backoff und Prioritäten

Implementieren Sie adaptive Rate-Limits, die Endgeräte, Netzwerkpfade und Serverauslastung berücksichtigen. Exponentieller Backoff mit Jitter vermeidet Herdeneffekte. Priorisieren Sie Workloads nach Geschäftswert, Datenalter und Konfliktwahrscheinlichkeit. Ein Gerätepark in Bussen hielt so Fahrpläne aktuell, ohne zentrale APIs zu überlasten.

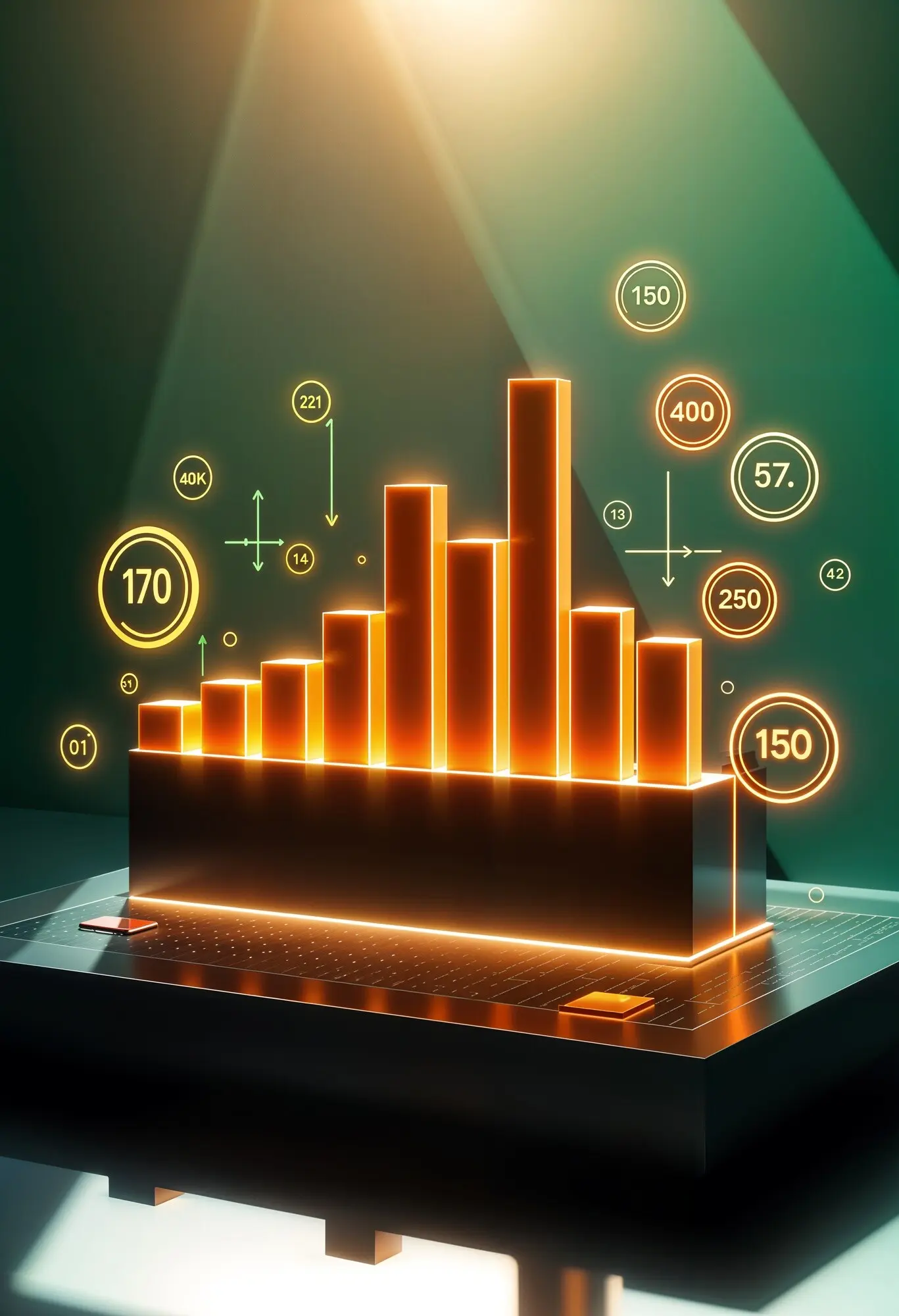

Beobachtbarkeit, Tests und Betriebsdisziplin

Zuverlässigkeit entsteht im Alltag: durch messbare Ziele, konsequente Beobachtbarkeit und regelmäßige Übungen. Definieren Sie SLOs für Aktualitätslatenz, Konfliktquote und Wiederherstellungszeit. Bauen Sie Tracing durch die gesamte Pipeline. Provozieren Sie Offline-Szenarien mit Chaos-Experimenten. Sammeln Sie Feedback der Nutzer und laden Sie Ihr Team zu Lernschleifen sowie offenen Postmortems ein.

All Rights Reserved.